引言

很普通地总结一下最近学习取证的知识点,挺有意思的

检材1.DD

1.系统版本

通过火眼仿真能直接识别系统

2.内核版本

Linux命令 uname -a或者 cat /proc/version

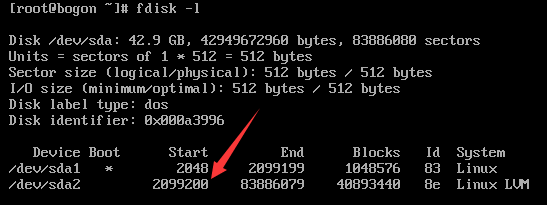

3.LVM的LBA

使用fdisk -l 查看

或者 物理地址/一个逻辑区块大小大小512byte = 答案 1,074,709,400 / 512 = 2099200

1,074,709,400 / 512 = 2099200

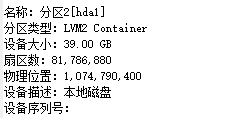

4&5.几个域名和端口号

习惯性开 ./bash.history 看看(取证软件控制台记录也有,这里不放图了),发现该服务器上有nginx,于是想到打开nginx的配置文件查看/etc/nginx/conf.d

查看www.kkzjc.com 文件,发现端口32000

6.服务器原始ip

两种做法,见题9和检材2

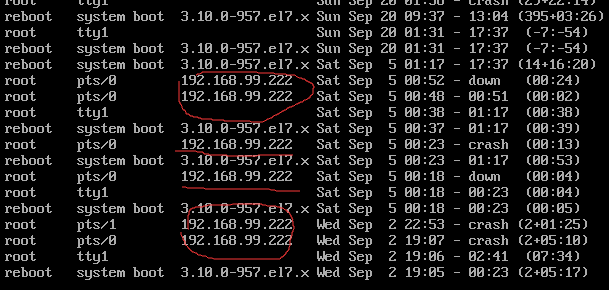

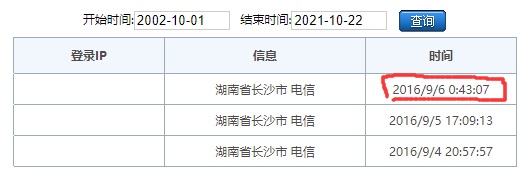

7.嫌疑人远程登陆的ip

Linux 中 last 命令查看最近登录信息,发现可疑地址。

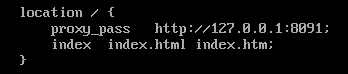

8.转发后台网站使用的ip

接4题,查看网站配置文件

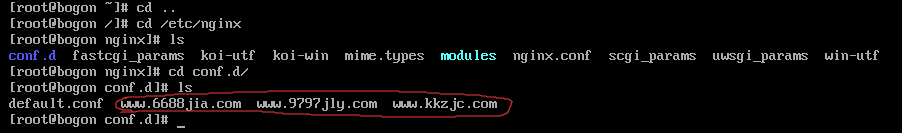

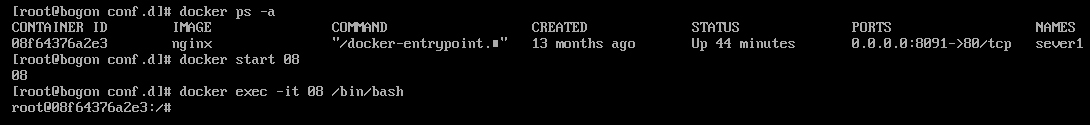

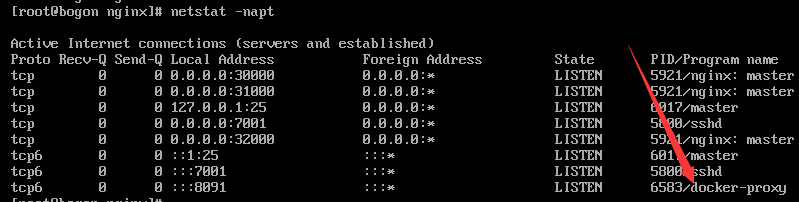

发现端口转发到本地8091,netstat -napl发现没有,猜测是docker,使用命令开启docker再使用netstat查看,发现是8091端口,进入docker

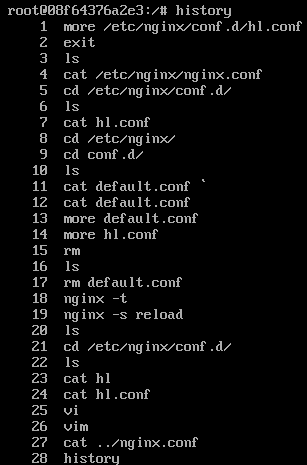

使用和服务器一样的分析思路,history命令查看终端记录,发现nginx下的hl配置文件

使用more /etc/nginx/conf.d/hl/conf

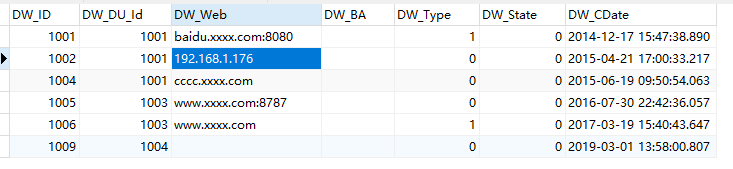

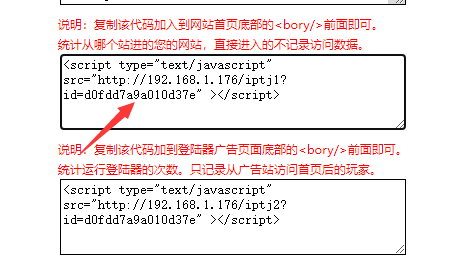

发现转至192.168.1.176:80,猜测为网站服务器地址

9.服务器原始ip

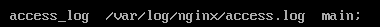

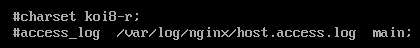

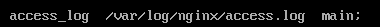

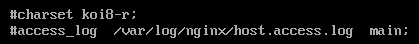

想到查看配置文件主配置文件(etc/nginx/nginx.conf)(etc/nginx/conf.d/www.kkzjc.com ),发现后者日志生成路径被注释掉了。

查看nginx.conf发现啥都没有

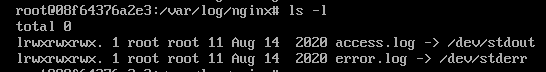

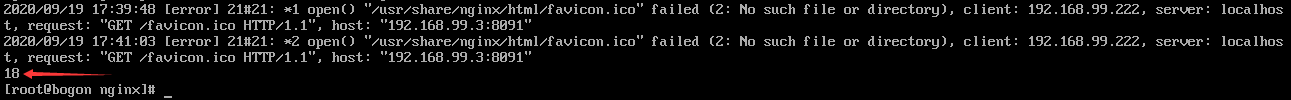

进入docker用同样方法查看,发现是一串link文件

所以不能这么看,直接查看docker logs 容器id

跳出来了一堆,发现可疑地址192.168.99.222,用grep命令和wc命令进行搜索统计

docker logs 容器id | grep 192.168.99.222 | wc -l

同时也能看到服务器原始ip 192.168.99.3

检材2

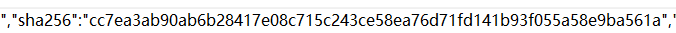

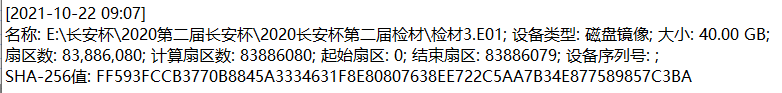

10.sha256

水题

11.版本号

仿真进去看(忘了截图)

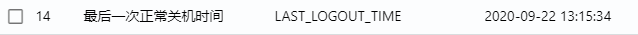

12.最后一次正常关机时间

水

13&14.VM安装时间和启动过多少次

取证大师,懒得截图

2020-9-18 17:57:13 启动了6次

15.使用的端口

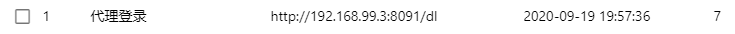

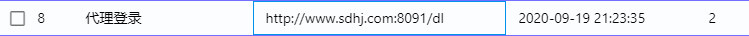

题目说通过web查看,想到检查浏览器记录,发现6题ip与端口8091

16.该端口跑的服务名称

进检材1,netstat

17.访问使用的域名

管理员自己在本机为后台设置的域名

直接看浏览器历史记录,仿真后访问C:\Windows\System32\drivers\etc\hosts也可以看到

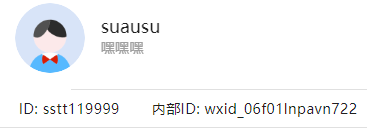

18.使用的微信id

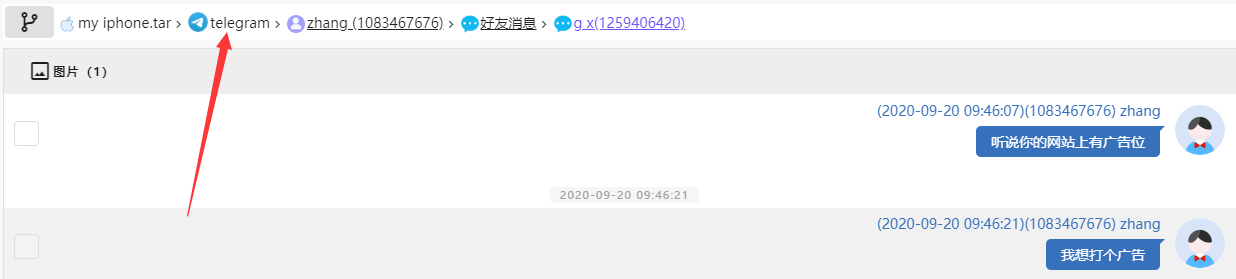

观察检材2,可以找到手机备份文件my phone.tar (本机路径,压缩文件,最近访问都能找到线索),使用火眼分析。

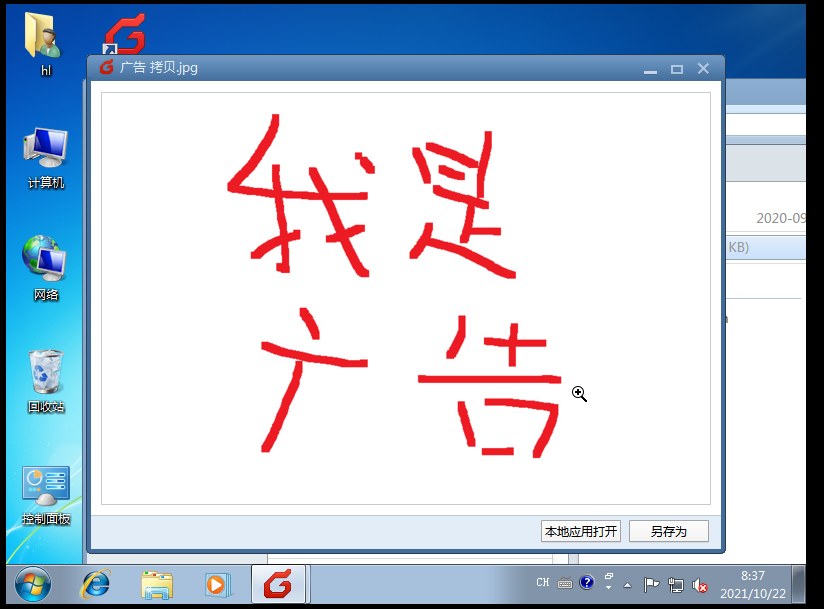

19.找广告供应商联系软件

送分

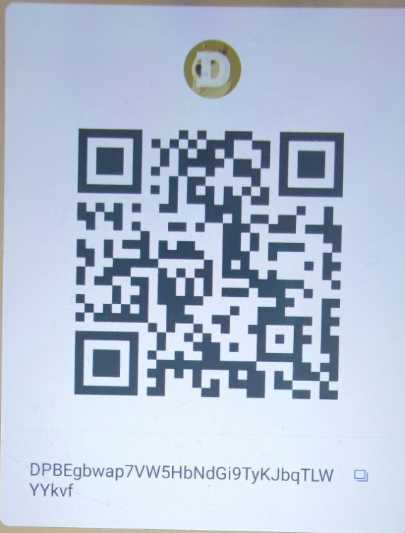

20&21.找币名和交易地址

送分(狗狗币yyds)

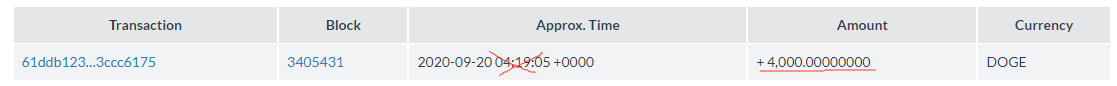

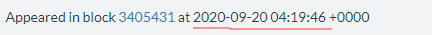

22&23.交易时间和数量

在这里查交易时间要点进去,外面时间是不正确的。还要注意时区+8

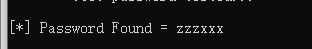

24.加密的虚拟机

聊天记录发现提示

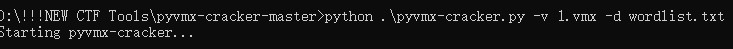

上github搜索关键字vmx crack(加密主要是vmx文件)找到工具

vmx-cracker(很玄学,不一定找得到)

按照教程跑脚本得到密码zzzxxx

25.广告的sha256

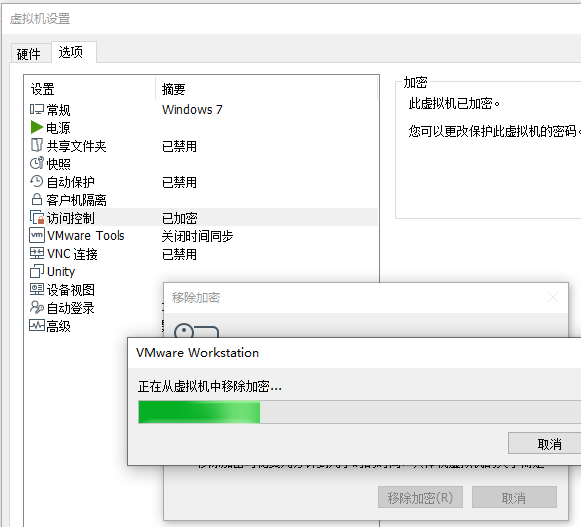

然后火眼仿真,拿到账号密码

进入foxmail可找到

但其实不用这么麻烦,直接火眼取证导出即可,用脚本(自己写的)跑

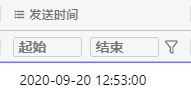

26.发送时间

取出来就行,送分

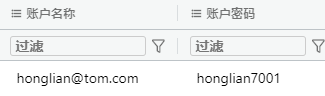

27.邮箱密码

火眼取出来,依然是送分

28&29.软件和用过的密码

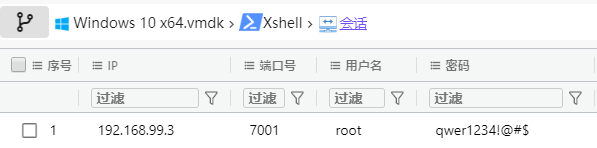

进去一看就知道了,xshell嘛,送分

检材3

30.又是sha256

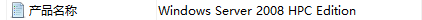

31.操作系统版本

取证大师

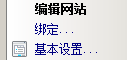

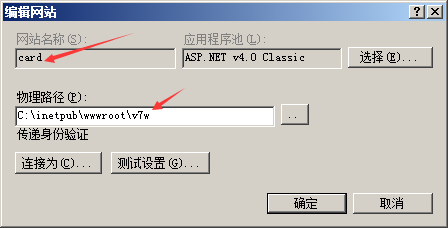

32&33.部署网站的名字和根目录

仿真也可,取证大师找也可,这里我选择仿真

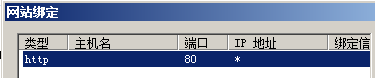

34.网站绑定的端口

35.网站登录界面的代码文件

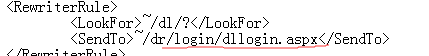

考知识面的题,由经验进入网站根目录,看到web.config文件

发现一处重定向规则,按路径查看发现是登录界面代码

(当然,慢慢一个个找也可以,是可以找到的)

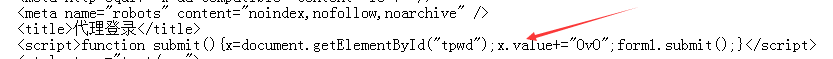

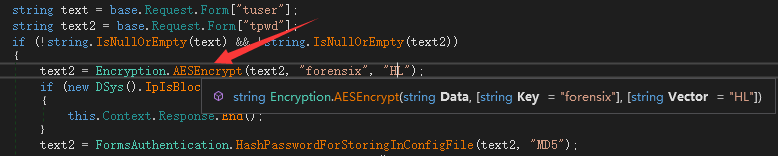

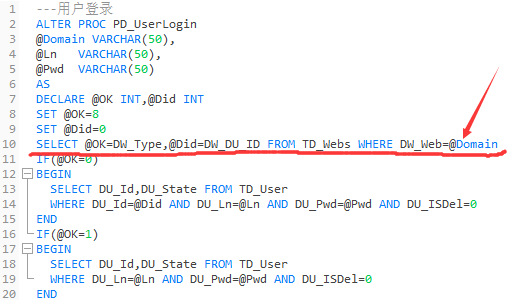

36.代码审计

x.value += “OvO”

37&38.分析后台算法

这个题比较难,如果经验不足根本没法做这道题

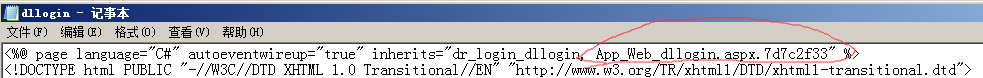

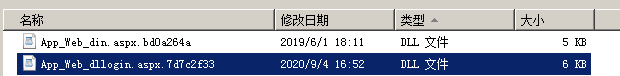

首先,dllogin.aspx开头我们可以发现,这段代码调用了App_Web_dllogin.aspx.7d7c2f33.dll这个动态链接库

我们可以在根目录的bin(二进制文件)文件夹找到

那里面存的是什么呢,那就是我们需要的代码,当然我们是不能直接打开这个文件查看到,因为这是一个已经编译好的二进制文件,那就干回老本行逆向吧,将dll文件用dnSpy打开

找到加密函数,发现应该是AES加密

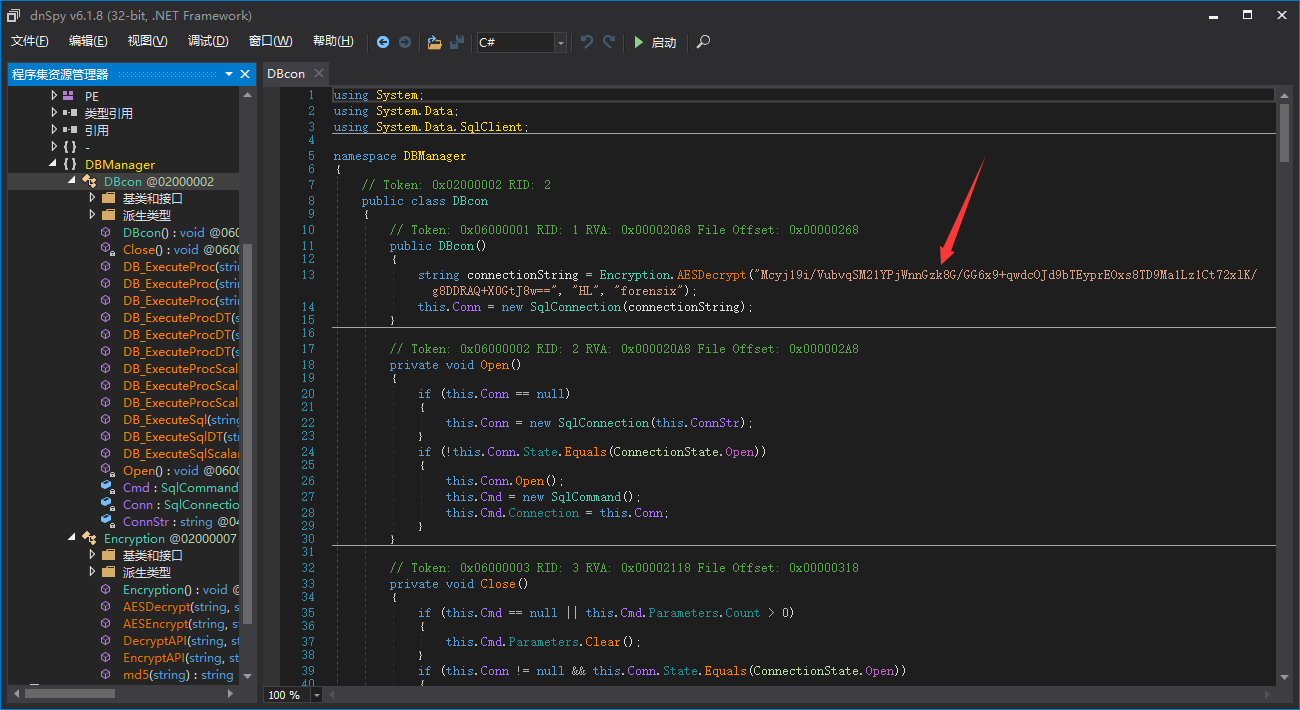

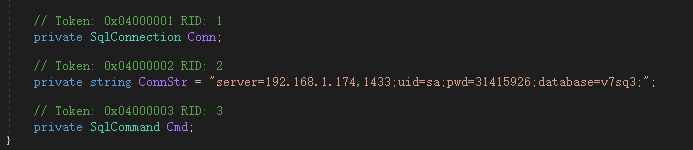

39&40&41.数据库信息相关

新知识!这种网站与数据库相关的文件是在DBmanager.dll文件里的,在bin中找到文件,逆向,甚至可以发现上题题干中的Encryption。

这里解密了一串字符串,猜测是数据库相关的信息

其实代码最后有一段这个,但是密码是假的,真正的密码需要解密字符串(出题人,你好温柔)

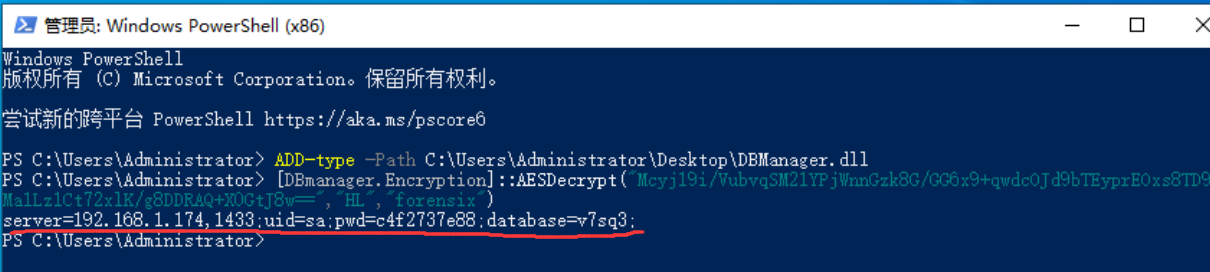

如果代码素养好,可以直接逆向程序手动解密,这里选择另一种方式

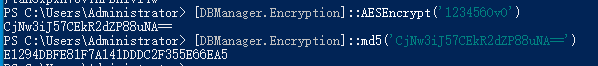

Powershell挂载dll文件直接调用解密函数,直接放图。

得到数据库信息

检材4

42.sha256

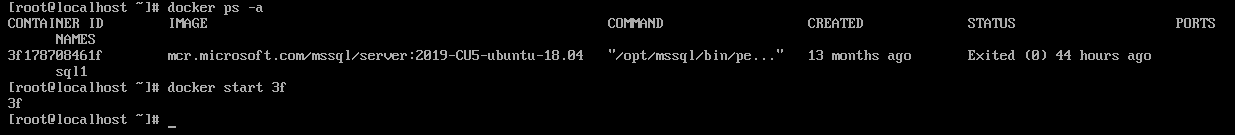

43.重构网站

查看终端记录,端口1433 猜测是微软sql server服务器

启动docker

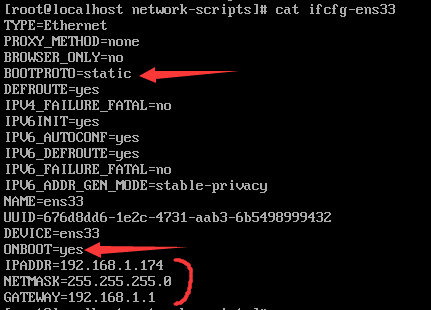

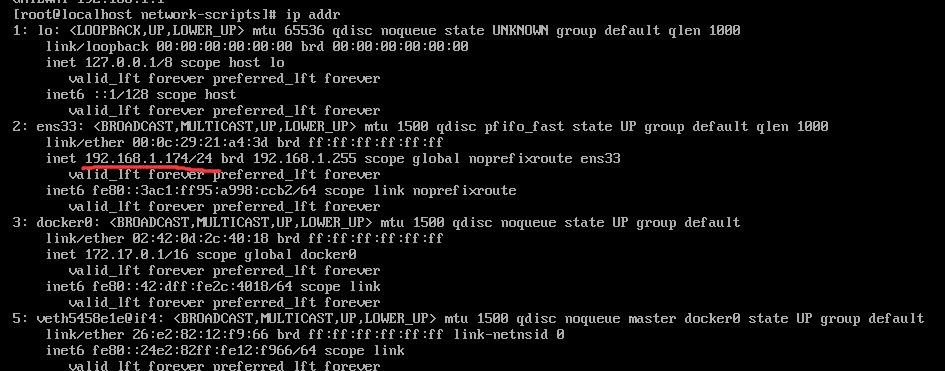

但是要保持sql服务器与检材3配置里的一致,为服务器设置静态ip。

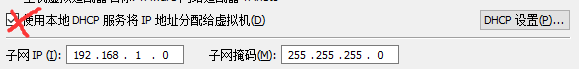

关闭虚拟机的dhcp服务

进入/etc/sysconfig/network-scripts/ifcfg-¬ens33进行修改(有的修改,没有的加上)

然后service network restart或者直接reboot

这样即为成功,然后开启DHCP,看看检材3和检材4能不能ping通

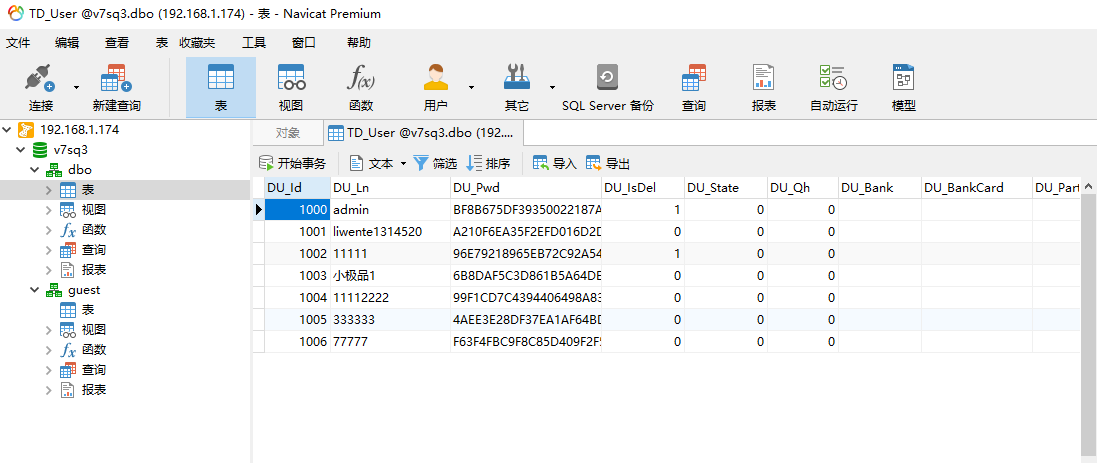

关闭检材4防火墙,用navicat连接,查看TD_ user

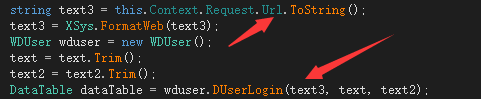

根据之前我们逆向分析dll文件可知,该程序对上传的密码加上0v0字符串再进行AES与md5加密后比对数据库,那么我们可以使用powershell

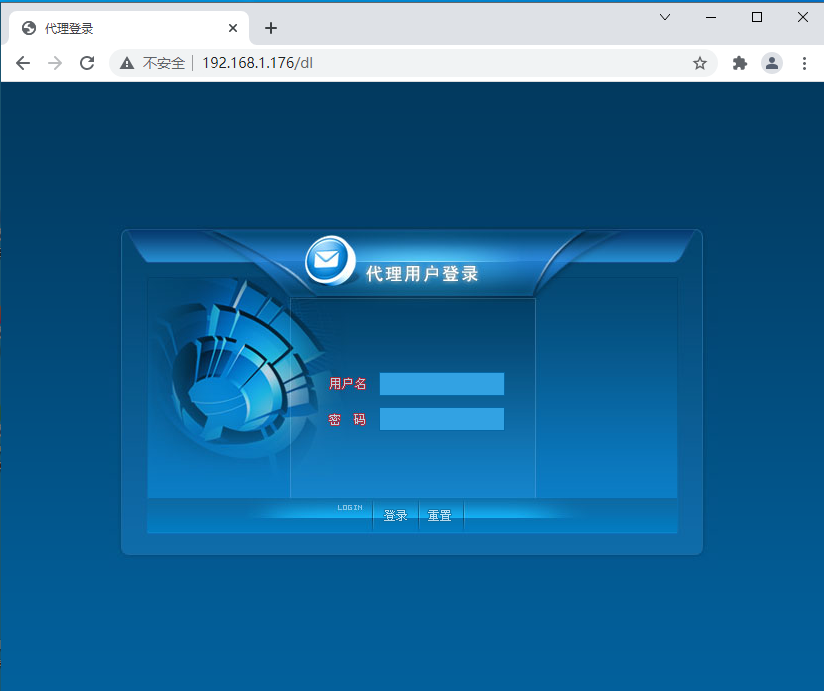

将得到的值替换表中内容,从同一网段的其他机器打开网站

发现连不上,有点奇怪,反过来看dll的代码,好像从url信息里传了一串text3回去,是什么呢

我们翻翻表里的函数界面,发现有个userlogin,进去看看

发现对域名做了限制,只能通过库中储存给定的ip或域名输进去才能访问,找到TD_Web,把192.168.1.176(网站的)改进去

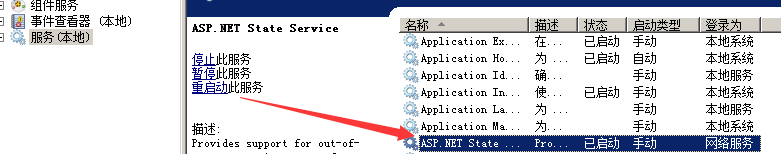

进入检材3组件服务,把这个服务启动了

登陆成功

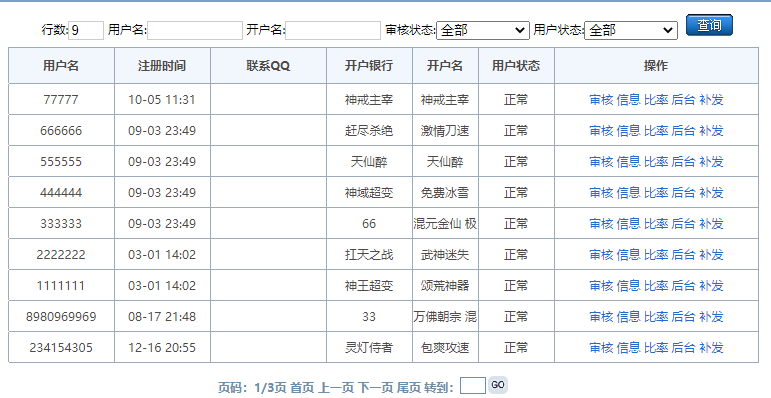

44.代理用户数量

9 * 2 + 8 = 26

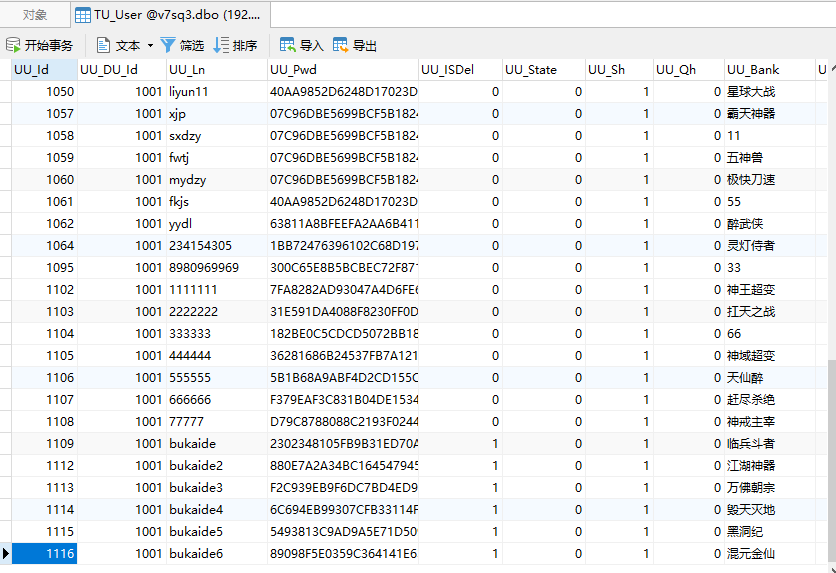

45.共有多少代理用户(含删除)

进数据库,找到TU_User

26+6=32

46.补发成功记录总金额

看了一下好像有很多,还得筛选

我的第一反应是爬虫。。。但是好像强大的网镜能直接给你爬了

但是我用不来这个软件,晚点再去学怎么写爬虫

随便放个别人的答案138408

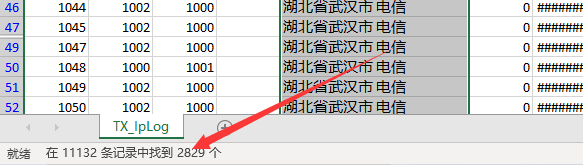

47.统计武汉登录次数

进navicat导出表,用excel打开(不知道为什么我有两列数据坏掉了)

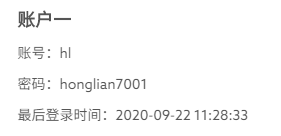

48.liyun10的余额

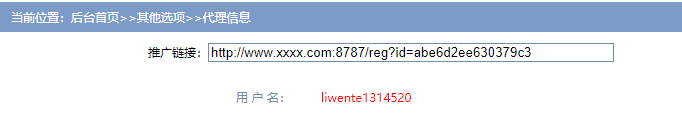

用户列表中找到liyun10,进入后台

发现无法进入,查看域名,发现缺少IP地址,在头部添加,进入即可找到

49.推广id

50.最后一次登录时间

- 本文链接:http://example.com/2021/10/20/2020%E9%95%BF%E5%AE%89%E6%9D%AF%E5%8F%96%E8%AF%81%E6%80%9D%E8%B7%AF%E5%AD%A6%E4%B9%A0/

- 版权声明:本博客所有文章除特别声明外,均默认采用 许可协议。